Какво е Zero-Day exploit?

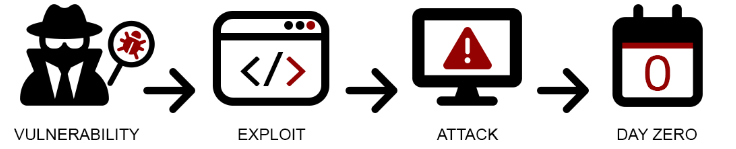

Zero-Day exploit (известен още като 0-day exploit) е вид компютърна зараза или атака, която се използва срещу компютърна система, при която се злоупотребява с уязвимост, която все още не е била поправена или обезопасена от отговорните лица (например от производителя на софтуер). Тези уязвимости обикновено са свързани с програмен код, който може да позволи на злоумишлени лица да получат достъп до компютърната система или да я контролират.

Терминът “Zero-Day” се отнася до факта, че уязвимостта е известна само на злоумишлените лица и не е била обнародвана или обезопасена от отговорните за сигурността на софтуера преди да бъде злоупотребено. Това означава, че потенциалните жертви на атаката нямат защита срещу нея, докато производителят на софтуера не публикува поправка за уязвимостта.

Zero-Day атаките могат да имат различни форми и цели, включително кражба на лична информация, контрол на компютърни системи, разпространение на зловреден софтуер и други. Затова е много важно за потребителите да следят за актуални поправки на софтуерните си приложения и да следят за забележки относно нови уязвимости в тях.

Microsoft SmartScreen Zero-Day

Групата за анализ на заплахи на Google (TAG) заяви, че уязвимостта, известна като CVE-2023-24880, е била злоупотребявана поне от януари. Изследователите на интернет гиганта съобщиха за откриването си на Microsoft на 15 февруари и е пуснато поправка в най-новите актуализации на Microsoft Patch Tuesday.Функцията SmartScreen е проектирана да защитава потребителите от фишинг и зловреден софтуер, включително чрез маркиране на потенциално вредоносни файлове, изтеглени от интернет. Финансово мотивираната заплаха, която стои зад рансъмуера Magniber, е използвала CVE-2023-24880, за да достави специално обработени MSI файлове. Тези файлове са подписани с невалиден Authenticode подпис, но обработени по такъв начин, че причиняват SmartScreen да върне грешка. Това води до това, че на потребителите не им се показва предупреждение, свързано с функцията за сигурност “Марк на уеб” (MotW), която се използва за предотвратяване на изпълнението на потенциално вредоносни файлове, произтичащи от интернет. Операцията на рансъмуера Magniber се появи през 2017 г. и досега главно е целила Южна Корея и Тайван. Въпреки това, в последните атаки, наблюдавани от Google, над 80% от повече от 100 000 изтегляния на зловредни MSI файлове са свързани с потребители в Европа. Въпреки че тези атаки обхождат SmartScreen, Google заяви, че неговият механизъм за безопасно сърфиране предупреждава потребителите в над 90% от случаите. Това не е първият път, когато групата на хакерите на Magniber използва техника за обход на SmartScreen.